Aplicaciones Correo

| Site: | Facultad de Ingeniería U.Na.M. |

| Curso: | Redes II - IC421 |

| Livro: | Aplicaciones Correo |

| Impresso por: | Usuário visitante |

| Data: | domingo, 13 jul. 2025, 14:30 |

1. Introducción.

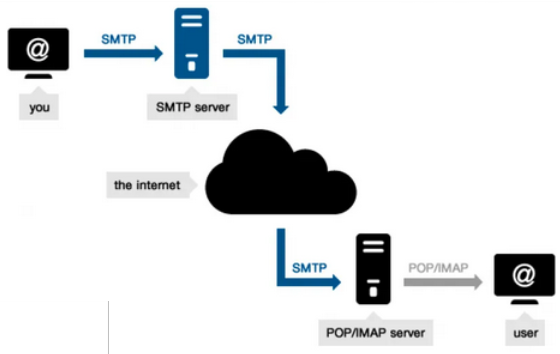

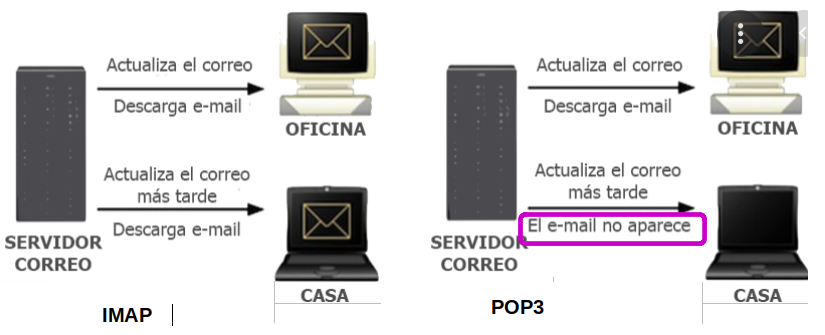

Por esta razón, los servidores de correo entrante se llaman servidores POP o servidores IMAP, según el protocolo usado.

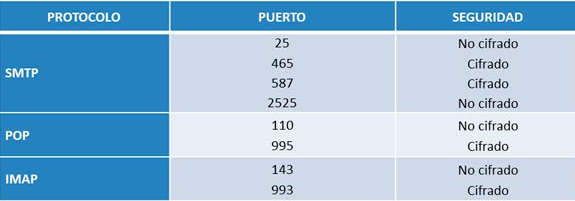

2. Puertos

Un servidor no es más que un software particular de servidor que funciona o brinda servicios sobre TCP, es por eso que para poder acceder a los servicios vamos a tener que conocer los puertos.

Cabe añadir que, en un principio, las comunicaciones entre cliente y servidor no estaban protegidas (NO eran Cifradas) lo que permitía que, si un pirata se hacía con estas comunicaciones, podía acceder al contenido de los mensajes.

Para evitar esto, desde hace unos años, es muy común que estas comunicaciones estén cifradas (cifrado TLS o SSL).

En cualquier caso, los servidores siguen admitiendo las comunicaciones:

- abiertas por un puerto.

- cifradas por otro.

En el caso del correo electrónico, los números de puerto recomendados son los siguientes:

SMTP

Para el servicio SMTP. Los números de puerto son: 25, 465, 587 y 2525. El puerto 25 es el que primero se utilizó para este servicio y hoy en día es muy utilizado para el spam (25). Por este motivo, los proveedores de correo han dejado de utilizarlo y lo tienen cerrado, inhabilitado. El puerto 465 es el que se usa cuando se utiliza el cifrado SSL (465) y el 587 (TLS) se utiliza con cifrado TLS.

Aunque no es un número oficial, muchos servidores de correo utilizan el puerto 2525 como alternativa a cualquiera de los anteriores.

POP3, IMAP

Para el servicio POP. Este servicio utiliza el puerto 110 cuando la conexión no está cifrada o en el puerto 995 cuando se utiliza una conexión segura (cifrada).

Para el servicio IMAP. Este servicio utiliza el puerto 143 cuando no está cifrado o en el número 993 cuando se utiliza una conexión segura (cifrada).

Resumiendo:

3. Open Relay

Por defecto, y por razones históricas, no es necesario autenticar la propia identidad para enviar un correo electrónico, lo cual significa que es muy fácil falsificar la propia dirección cuando se envía un correo.

Ejemplo, Arnet no validaba el uso del SMTP de Arnet para los usuarios de Arnet.

Por esta razón, casi todos los proveedores de servicio

de Internet bloquean sus servidores SMTP para que solo sus suscriptores

puedan usarlos, o más precisamente solo las máquinas cuyas direcciones

IP pertenezcan al dominio del ISP.

Esto explica la razón por la cual los

usuarios que...

- viajan,

- cambian de ISP pero mantienen el servicio,

...deben modificar la configuración del servidor de salida de sus clientes de correo electrónico y/o solicitar al ISP actual que habilite esta posibilidad de acceder a un SMTP de otro ISP.

Cuando el servidor de correo electrónico de una

organización está mal configurado y permite que terceros en cualquier

red envíen correos electrónicos, esto se llama relé abierto o Open Relay.

Generalmente los relés abiertos son usados por los spammers, ya que al hacerlo, esconden el verdadero origen de sus mensajes. Como resultado, muchos ISP mantienen una lista negra actualizada de relés abiertos, para evitar que los suscriptores reciban mensajes de tales servidores.

Es muy fácil entrar en las listas Negras y muy difícil salir, lleva tiempo y solo se puede salir cuando se van completando las acciones necesarias para poder configurar correctamente el servidor de Correo.

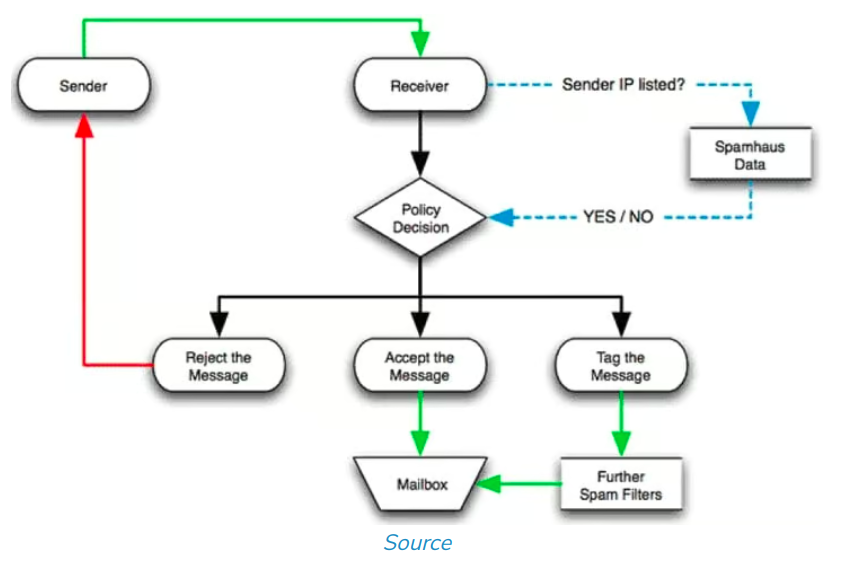

3.1. White List, Grey List, Black List

Desde que apareció por primera vez el spam en 1978, los proveedores de correo electrónico han estado buscando formas de proteger a sus clientes de este tipo de mensajes. Las listas negras y blancas han hecho un trabajo más o menos razonable para mantener seguros a los destinatarios. En las últimas décadas se han creado bloqueo de IP, listas negras de dominios y muchas otras herramientas.

Grey List.

La lista gris es una forma bastante sencilla de determinar si el remitente es respetable o no. Los servidores de correo de los destinatarios que estén en la lista gris, no aceptan ninguno de los correos electrónicos entrantes y le indican al servidor de envío que intente reenviar sus mensajes nuevamente dentro de un período de tiempo determinado.

Un servidor de correo electrónico legítimo analizará dicho mensaje y volverá a intentarlo según lo solicitado. Una vez que lo intente nuevamente, recibirá el mensaje en su bandeja de entrada. Sin embargo, un servidor que envía correos electrónicos no deseados no volverá a intentarlo, por lo que dejará el correo electrónico fuera de su bandeja de entrada.

Lista gris de correo electrónico frente a lista negra

Las diferencias entre lista gris y lista negra son simples.

A los remitentes de correo electrónico de su lista negra nunca se les permitirá el paso, independientemente del número de intentos.

Los correos electrónicos que están en la lista gris se retienen para moderación. Lo que significa que se bloquean solo si el servidor emisor no intenta volver a enviar el mensaje.

Blacklist

La lista negra (o Blacklist) es una base de direcciones IP o dominios que se bloquean cuando hay envíos masivos de spam o virus.

Esto se usa para proteger los usuarios de los envíos de emails sospechosos. Si alguien marca un correo como spam, el remitente de este mail se incluirá en este tipo de listas.

Es por eso que la acción de cada usuario, sobre los mail es importante.

Proyecto Spamhaus

https://www.spamhaus.org/

Spamhaus analiza grandes cantidades de datos y crea listas de aquellos recursos de Internet con mala reputación por estar relacionados con actividades maliciosas.

Estos sitios/IPs que aparecen con actividades sospechosas son puestos en una lista negra y muchos sistemas se basan en esta lista de Spamhaus para bloquearlos.